Ricercatori dell’EPFL specializzati in informatica e comunicazioni stanno penetrando nei telefoni Android e risolvendo i bug prima che lo facciano gli hacker malintenzionati. Hanno individuato 31 falle di sicurezza nel sistema Android, ne hanno studiato i rischi e hanno sviluppato metodi per mitigare alcune falle principali attraverso test migliori e misure di mitigazione più estese.

"Le vulnerabilità nei dispositivi intelligenti sono il tallone d’Achille che può compromettere gli aspetti più critici di un dispositivo mobile", afferma Mathias Payer, che dirige il laboratorio HexHive dell’EPFL e conduce ricerche sulla sicurezza informatica. "Il rischio principale è che gli hacker entrino nel vostro sistema e abbiano accesso permanente ai vostri dati, finché avrete lo stesso telefono. A quel punto il telefono non è più sicuro".

Le varie falle di sicurezza critiche identificate dai ricercatori avrebbero potuto essere sfruttate per rubare informazioni personali come le impronte digitali e i dati facciali, oltre ad altri dati sensibili memorizzati sul telefono, come i dati della carta di credito o della previdenza sociale.

"Abbiamo studiato il sistema Android per la natura aperta della sua piattaforma, ma falle di sicurezza simili sono probabilmente presenti nell’ecosistema iPhone. Le ricerche pubbliche sulla sicurezza degli iPhone sono molto meno diffuse a causa dell’approccio chiuso di Apple, che costringe i ricercatori a decodificare prima le informazioni essenziali che sono pubblicamente disponibili su Android", spiega Mathias Payer.

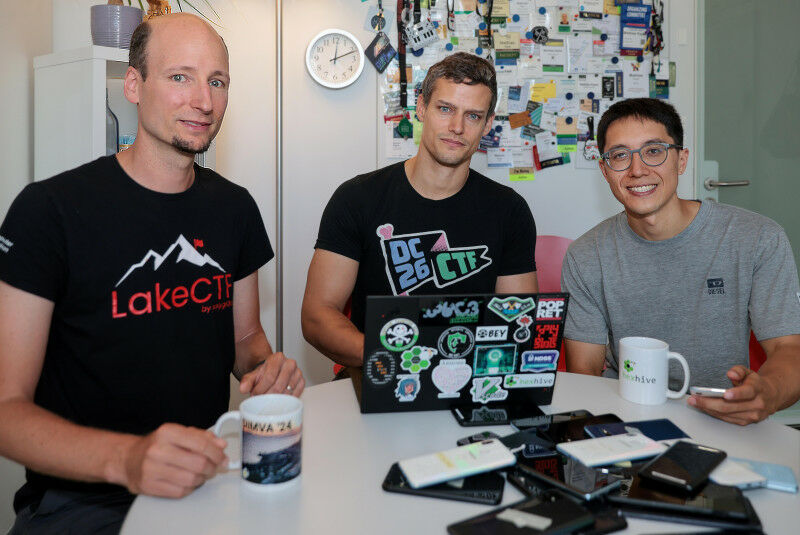

Marcel Busch, borsista post-dottorato presso l’HexHive Laboratory insieme a Mathias Payer, ha condotto una ricerca sui livelli privilegiati di Android insieme ai dottorandi Philipp Mao e Christian Lindenmeier. Il loro lavoro è sfociato in tre pubblicazioni presentate all’Usenix Security Symposium di quest’anno, uno dei quattro principali eventi di cybersecurity al mondo. Nel loro lavoro, spiegano come si manifestano queste falle di sicurezza e quali livelli dell’architettura del sistema Android sono interessati.

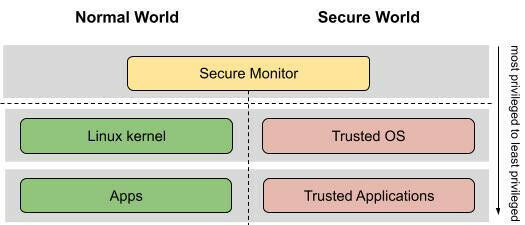

L’essenza delle falle di sicurezza di Android in tre livelli

Il sistema Android elabora essenzialmente le informazioni attraverso tre livelli di codice (il sistema iOS dell’iPhone segue un’architettura simile).Il primo livello è il Secure Monitor. Si tratta del codice che gestisce i passaggi da e verso l’ambiente di dati criptati chiamato Secure World. Il secondo livello è diviso in due parti: l’ambiente Secure World, dove i dati sensibili sono criptati, e l’ambiente Normal World, basato su un kernel Linux. Il terzo livello si basa sul secondo e contiene tutte le applicazioni. Come l’applicazione fotografica o l’applicazione di messaggistica, le applicazioni di tutti i giorni comunicano nell’ambiente normale con applicazioni sicure chiamate Trusted Applications (TA), come l’applicazione master che gestisce le chiavi crittografiche o l’applicazione che gestisce le informazioni biometriche, che contengono dati sensibili dell’utente e operano nell’ambiente sicuro.

Individuate numerose falle e vulnerabilità

Il team dell’EPFL ha scoperto falle di sicurezza in tutti e tre i livelli del sistema Android. I ricercatori hanno sviluppato un programma, EL3XIR , che invia dati inaspettati al codice di destinazione per rivelare difetti e vulnerabilità del software, una tecnica nota come fuzzing. EL3XIR ha rilevato 34 bug nel livello di sicurezza più fondamentale e privilegiato di Android, il Secure Monitor, 17 dei quali sono stati classificati come security-critical (il livello di rischio più alto).I ricercatori hanno anche rivelato una confusione nel modo in cui il sistema Android comunica con le applicazioni affidabili. Questa confusione si verifica quando le informazioni provenienti dalle applicazioni fidate vengono etichettate in modo errato durante l’elaborazione tra i vari livelli. In particolare, il problema riguarda la complessa e critica interazione tra le applicazioni accessibili di tutti i giorni e le applicazioni fidate, che devono prima passare attraverso il Secure Monitor e poi risalire verso l’ambiente sicuro e le applicazioni fidate. Sulle 15.000 applicazioni fidate analizzate, i ricercatori hanno scoperto 14 nuove falle di sicurezza critiche, 10 bug corretti discretamente dai fornitori senza informare gli utenti e confermato 9 bug noti.

Hanno inoltre scoperto che se i fornitori non aggiornano correttamente il sistema Android con patch sicure, gli hacker potrebbero forzare il downgrade a versioni precedenti e vulnerabili di applicazioni fidate e recuperare dati sensibili, compromettendo l’intero ecosistema Android attraverso l’architettura a tre livelli. I ricercatori hanno analizzato più di 35.000 applicazioni affidabili distribuite da numerosi produttori di cellulari.

"Android è un ecosistema complesso con molti fornitori e dispositivi diversi. Correggere le falle di sicurezza è difficile", spiega Philipp Mao, dottorando presso l’HexHive Lab. "Abbiamo seguito gli standard del settore divulgando responsabilmente tutte le nostre scoperte ai fornitori coinvolti e dando loro 90 giorni per sviluppare patch per i loro sistemi - cosa che hanno fatto - prima di pubblicare qualsiasi informazione. Le lezioni apprese dalle nostre scoperte e dal nostro strumento automatico contribuiranno a rendere sicuri i sistemi futuri".

Cosa significa questo per i consumatori? Devono mantenere il sistema e le applicazioni aggiornati installando gli aggiornamenti non appena sono disponibili, scaricare le applicazioni solo da app store affidabili e acquistare un dispositivo da un produttore che garantisca lunghi cicli di aggiornamento. Marcel Busch osserva che "per alcuni dei produttori che abbiamo studiato, il time-to-market è l’indicatore chiave, lasciando poco spazio all’attenzione necessaria per creare sistemi sicuri".

Riferimenti

Spillare il TeA:https://www.usenix.org/conference/usenixsecurity24/presentation/busch-tea

EL3XIR:

https://www.usenix.org/conference/usenixsecurity24/presentation/lindenmeier

Confusione globale:

https://www.usenix.org/conference/usenixsecurity24/presentation/busch-globalconfusion